Dans le monde connecté d’aujourd’hui, nos boîtes mail sont bien plus que de simples outils de communication. Elles sont des coffres-forts numériques renfermant une mine d’informations personnelles et professionnelles précieuses.

Cependant, cette richesse de données attire également l’attention des cybercriminels. Ils cherchent à pirater les boîtes mail pour accéder à des informations sensibles. Dans cet article, nous allons vous montrer les différentes facettes du piratage de boîte mail, et aussi un cas que nous avons décelé.

Les Méthodes de Piratage

Les cybercriminels emploient une variété de techniques pour pirater des boîtes mail. Parmi les plus courantes, on trouve:

- Le phishing, où les utilisateurs sont induits en erreur pour divulguer leurs identifiants de connexion.

- Les attaques de force brute, où des logiciels automatisés tentent de deviner les mots de passe en essayant différentes combinaisons.

De plus, les boîtes mail peuvent être compromises par des logiciels malveillants. Exemple les chevaux de Troie, qui infectent les appareils des utilisateurs.

Les Conséquences du Piratage

Les conséquences du piratage de boîte mail peuvent être dévastatrices à la fois pour les individus et les entreprises. En plus de compromettre la confidentialité des communications, cela peut entraîner le vol d’identité, la fraude financière, le chantage et même la propagation de logiciels malveillants à travers des contacts de la victime. De plus, les entreprises peuvent subir des pertes financières importantes, des atteintes à la réputation et des litiges juridiques en raison de la divulgation de données sensibles.

Un cas que nos techniciens ont détectés : Un pirate qui prend certaines précautions.

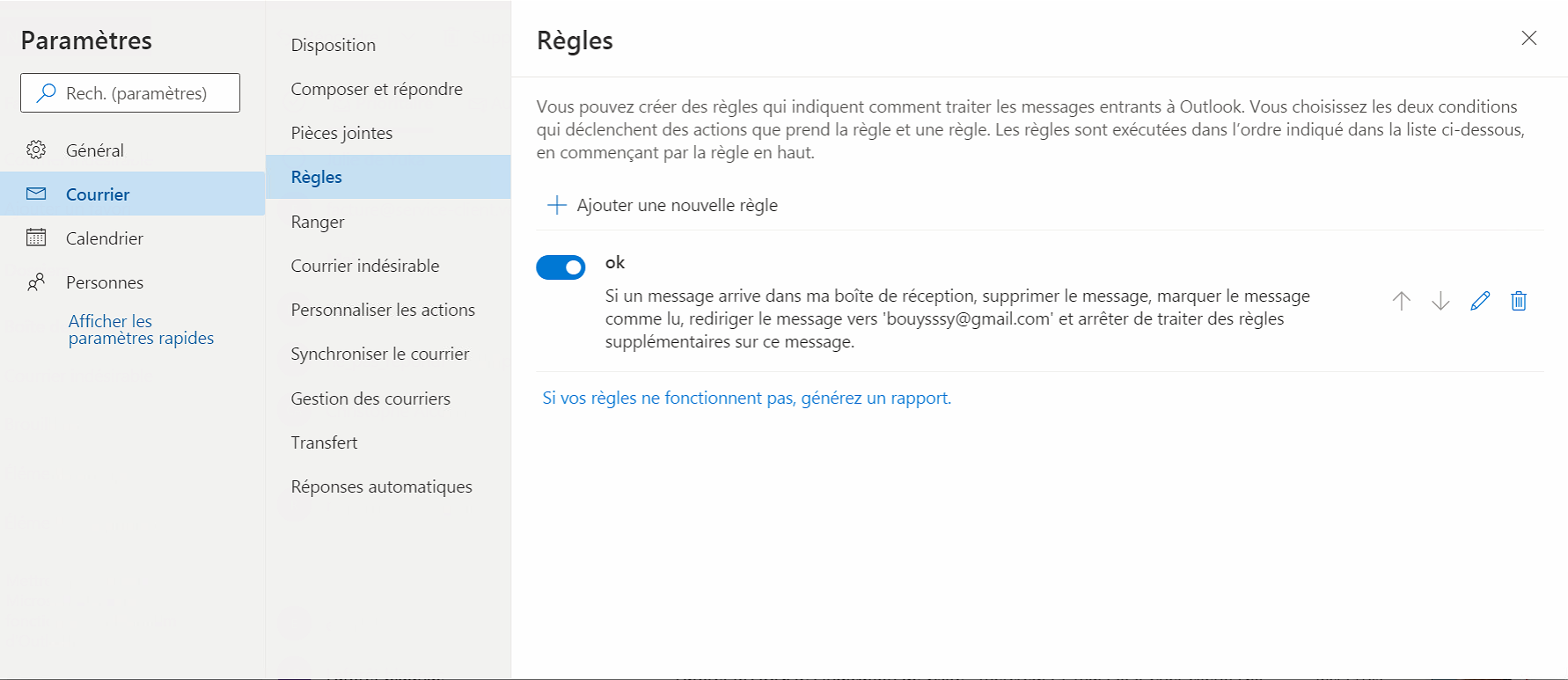

En plus, d’avoir changer votre mot de passe, il a pris le temps de modifier le comportement de la boite mail. Nous avons détecté le problème sur une boite Hotmail. Après avoir craqué le mot de passe, le protagoniste, c’est connecter à l’interface Outlook.com pour créer une règle de gestion des mails. À l’origine, les règles sont utiles pour les utilisateurs, réexpédier des mails, répondre automatiquement ou ranger vos emails.

Le pirate a trouvé mieux, tous les nouveaux mails qui arrivaient dans la boîte de réception était supprimés, marqué comme lue et redirigée vers l’adresse bouyssy@gmail.com.En plus de s’introduire ponctuellement dans votre vie privée, il se permet de récupérer vos emails jusqu’à ce que vous trouviez cette règle et que vous la supprimiez.

Alors après une intrusion sur votre boite email, pensez bien à changer votre mot de passe et à inspecter les règles de gestion de vos emails pour vérifier qu’il n’y est pas de changement.

Les Moyens de Protection

Pour se prémunir contre le piratage de boîte mail, il est crucial d’adopter des pratiques de sécurité rigoureuses. Cela inclut :

- L’utilisation de mots de passe forts et uniques,

- La mise à jour régulière des logiciels,

- L’activation de l’authentification à deux facteurs

- La sensibilisation des utilisateurs aux techniques de phishing.

De plus, les entreprises doivent investir dans des solutions de sécurité avancées, telles que les pare-feu et les logiciels de détection des menaces, pour détecter et prévenir les attaques avant qu’elles ne causent des dommages.

Conclusion

Le piratage de boîte mail demeure une menace persistante dans le paysage numérique moderne. En comprenant les méthodes utilisées par les cybercriminels. Les utilisateurs peuvent réduire les risques et protéger leurs données personnelles et professionnelles contre les atteintes à la sécurité. Seule une vigilance constante et une approche proactive permettront de contrer efficacement cette menace et de garantir l’intégrité.

Pour comprendre le phishing, cliquez ici pour lire notre article.